| e-gradiva | SERŠ Maribor | O projektu | Besednjak | ||||||

|

|||||||||

| Osnove | Skladi | Topologije | Mediji | Pristopne | LAN | Omrežni | Transportni | Povezovanje | Varnost | Storitve | Varnost | Sistemi | Streniki | |||||||||

| e-gradiva | SERŠ Maribor | O projektu | Besednjak | ||||||

|

|||||||||

| Osnove | Skladi | Topologije | Mediji | Pristopne | LAN | Omrežni | Transportni | Povezovanje | Varnost | Storitve | Varnost | Sistemi | Streniki | |||||||||

Ko nastavimo varnost za omrežne fizične komponente, mora administrator zagotoviti, da bodo omrežni viri varni tako od registriranih kot tudi neregistriranih uporabnikov v primerih namerne ter nenamerne škode.

Obstajata dva varnostna modela za vzdrževanje varnosti strojne in programske opreme, in sicer:

Ta modela sta imenovana tudi uporabniška stopnja varnosti.

Nastavljanje z geslom zaščitenih uporabnikov zahteva zapisovanje gesla vsakemu uporabniškemu viru. Dostop je zagotovljen le v primeru, ko uporabnik vtipka pravilno geslo.

V veliko sistemih so viri lahko deljeni z različnimi tipi prepustnic. Za primer in boljšo predstavo: uporabimo Windows 95 in Windows 98 kot primera. V teh operacijskih sistemih je možno uveljavljati naslednje pravice:

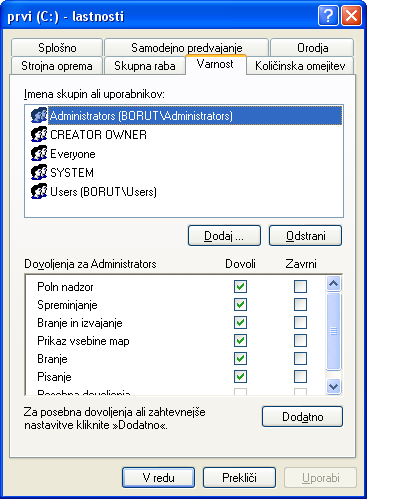

Pravice v Windows XP

Bralni dostop je določen za mape in datoteke, če lahko uporabniki vidijo datoteke, dostopajo do datotek, jih kopirajo na svoje naprave, jih tiskajo, ne morejo pa spreminjati originalnih dokumentov.

S polnim nadzorom lahko imajo uporabniki vse pravice nad datotekami v neki mapi. Vidijo lahhko datoteke, dostopajo do datotek, jih kopirajo na svoje naprave, lahko kopirajo datoteke v mapo, lahko ustvarijo v mapi nove datoteke, jih tiskajo, jih brišejo in tudi spreminjajo originalne dokumente.

Z geslom zaščiten sistem je enostavna varnostna metoda, ki dovoljuje vstop vsakemu, ki pozna geslo za dostop do določene datoteke. Uporabniki, ki imajo pravice za bralni dostop, imajo bralni dostop, uporabniki, ki imajo pravice za polni dostop, pa imajo pa polni dostop.

Operacijski sistemi Windows in njegovo nasledniki nudijo še več pravic dostopa do datotek kot je to prikazano na sliki. Različni omrežni operacijski sistemov dajejo različna imena tem dovoljenjem, v osnovi pa imajo enake načine delovanja.

Sistem vstopnih dovolilnic dovoljuje določene pravice na uporabniški osnovi, ki se razlikujejo od uporabnika do uporabnika. Uporabnik vtipka geslo, ko se vključuje v omrežje. Strežnik zabeleži njegov vstop, njegovo ime in kombinacijo gesla, ki ga uporablja za deljene vire s preverjanjem vstopa do vira proti uporabnikovemu vstopu na podatkovno bazo na strežniku.

Varnost vstopnih dovolilnic preprečuje višjo stopnjo kontrole nad vstopnimi pravicami. Veliko lažje je neki osebi, da preda drugi osebi geslo tiskalnika, kot v deljeni stopnji varnosti. Veliko manj všečno je za to osebo oddati njeno osebno geslo. Ker je uporabniška stopnja varnosti veliko bolj zanesljiva in natančna je ponavadi boljši varnostni model v večjih podjetjih.

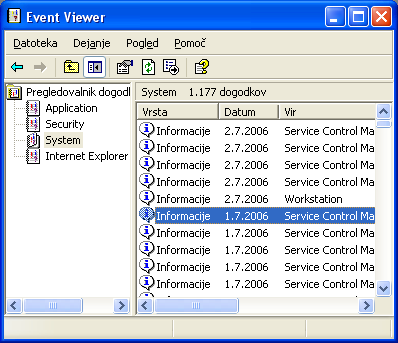

Pregledovalnik dogodkov v Windows XP

V omrežju lahko zagotovimo varnost z zapsovanjem dogajanja v omrežju. Za vsakega uporabnika se lahko zapisuje, kaj je v omrežju delal in/ali kaj je hotel delati. Iz dnevniških zapiskov se da razbrati kateri uporabniki predstavljajo potencialno nevarnost v omrežju, pa naj to počnejo namerno ali pa tudi zaradi neizkušenosti.

Pregledujejo se dogodki v sistemu. Ta proces snema omrežne aktivnosti na uporabniških računih. To naj bi bil rutinski postopek omrežne varnosti. Ta proces pomaga administratorjem pri prepoznavanju neregistriranih aktivnosti.

Zapisuje se lahko dogodke kot so:

Te datoteke določajo način, kako je omrežje uporabljeno. Administrator lahko uporabi te datoteke pri poročilih, ki kažejo aktivnosti in njihov čas trajanja. Uporabnikom se lahko na podlagi zapiskov dogajanja pomaga pri usposabljanju za delo v omrežju ali pa se jim zaradi nedovoljenih posegov prepreči ali omeji dostop do omrežnih virov.

Administratorjevo delo vključuje dodeljevanje ustreznih dovolilnic vsakemu uporabniku. Najbolj učinkovit način, da to doseže v različnih skupinah, posebno velikih organizacijah z veliko uporabniki in viri podatkov. Strežniki Windows dovoljujejo uporabnikom, da izbirajo datoteke ali mape, ki jim želijo določiti skupino dovoljenj.

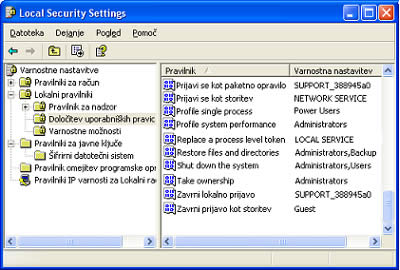

Varnostna pravila

Dovoljenja za skupine delujejo na istem principu kot za posameznika. Administrator pregleduje katera dovoljenja so zahtevana ob vsakem računu in razvrsti račune v primerne skupine. To je priljubljena metoda prošnje za dovolilnice in je bolj uporabna kot tista za posameznike.

Razvrščanje uporabnikov v primerne skupine je enostavnejše in hitrejše, kot pa se ukvarjati z vsakim posebej. Npr. uvrščanje vseh ljudi v skupino polnega dostopa ni priporočljivo, saj bi vsak lahko po svoji volji spreminjal in brisal datoteke. Ta skupina ima običajno samo bralni dostop. To dovoljuje članom skupine, da vidijo in berejo datoteke, ne dovoljuje jim pa, da bi jih izbrisali ali spremenili.

Administrator lahko na primer ustvari skupino, ki se imenuje študenti in ima samo bralni dostop. Druga skupina se imenuje učitelji, ima poln dostop do datotek.

Omrežni administrator lahko spreminja stopnjo varnosti na več načinov.

Naloga omrežnega administratorja je, da vzpostavi ravnovesje med enostavnostjo dostopa do virov in varnostjo v omrežju. Pri tem je potrebno uporabljati ustrezno strojno in programsko opremo. Pomembni so tudi človeški viri. Skrbeti je potrebno za usposabljanje tako administratorjev omrežja kot tudi uporabnikov.

Izvedbo projekta je omogočilo sofinanciranje Evropskega socialnega sklada Evropske unije in Ministrstva za šolstvo in šport.